Creare e configurare una vpn site-to-site su Cloud pubblico

it:Creare e configurare una vpn site-to-site su Cloud pubblico

pl:Tworzenie i Konfigurowanie sieci vpn site-to-site na chmurze publicznej

ja:作成およびパブリック クラウドに、vpn サイトにサイトを構成します。

he:ליצור ולהגדיר של vpn כדי אתר על הענן הציבורי

ro:Crearea şi configurarea un vpn site-la-site pe Cloud publice

ru:Создайте и настройте vpn site-to-site на общедоступных облаках

ar:إنشاء وتكوين vpn موقع إلى موقع في

zh:创建和配置 vpn 的站点站点的指针在公共云上

de:Erstellen Sie und konfigurieren Sie eines Vpn-Standort-zu-Standort auf der Public Cloud

nl:Maken en configureren van een VPN-site-to-site op de Public Cloud

pt:Criar e configurar uma vpn site-to-site sobre a nuvem pública

es:Crear y configurar una vpn de sitio a sitio en la nube pública

en:Create and configure a vpn site-to-site on the Public Cloud

fr:Créer et Configurer un vpn site à site sur le Cloud Public

Il presente articolo è stato tradotto tramite un software di traduzione automatica. È possibile visualizzare l'origine articolo qui.

Lessico

IKE : Chiavetta Internet Cambio

ESP : protocollo di sicurezza di incapsulamento

Hash : sequenza di numeri generati da una sequenza di lettere, irreversibile.

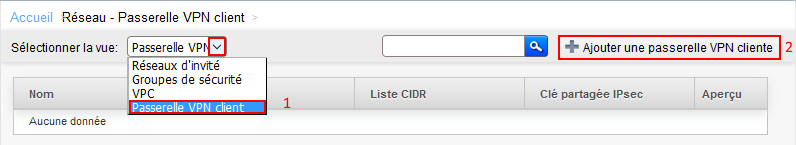

Passo 1 Creare un gateway VPN

Clicca sul menu "rete"

1. Scegliete Visualizza "Gateway VPN client"

2. Clicca su "Aggiungi un gateway VPN client"

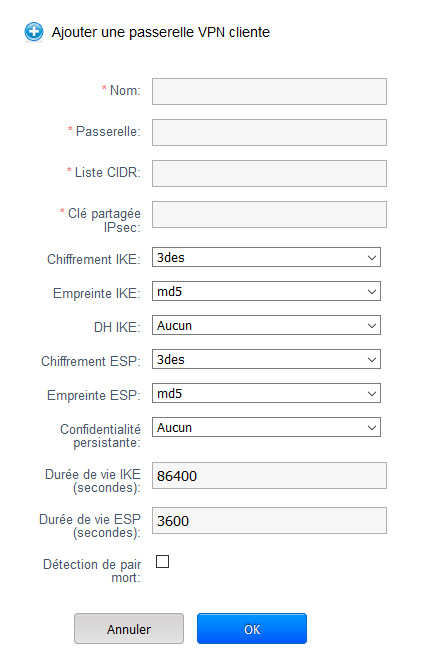

Viene visualizzata la seguente schermata

Nome : Scegliere un nome per la connessione VPN, apparirà sotto questo nome nel menu "Gateway VPN ".

Gateway : Indicare qui l'indirizzo IP pubblico del gateway (come router fisico presso la vostra sede con vista esternamente ).

Elenco CIDR : Non deve sovrapporsi a reti remote private, separate da una virgola, reti private Cloud pubblico.

Chiave condivisa IPsec : Crittografia per la chiave di crittografia di autenticazione, scegliere qualcosa abbastanza a lungo e complicato.

Crittografia IKE : Algoritmo di crittografia utilizzato per la crittografia di autenticazione (È meglio posizionare l'AES se l'equipaggiamento supporta ).

Impronte digitali di IKE : I dati di autenticazione algoritmo hash (È meglio mettere SHA 1 Se l'equipaggiamento supporta ).

IKE DH : Protocollo di crittografia a chiave pubblica

Crittografia ESP : Algoritmo di crittografia utilizzata per crittografare i dati che circolano in rete vpn (È meglio posizionare l'AES se l'equipaggiamento supporta ).

Impressum ESP : Algoritmo per l'hashing dei dati per la crittografia dei dati (È meglio mettere SHA 1 Se l'equipaggiamento supporta ).

Persistente riservatezza : Parametro utilizzato per migliorare la sicurezza.

Entrambe le parti devono essere in grado di generare chiavi effimere.

Una coppia di chiavi effimera viene generata ad ogni sessione, quindi anche se un utente malintenzionato ha la chiave privata non sarà in grado di decrittografare i dati.

Attenzione se questa impostazione è attivata, si rallenterà commercio.

Aspettativa di vita IKE (secondi ) : Vita della fase 1 (per impostazione predefinita al giorno ).

Durata ESP (secondi ) : Vita della fase 2 (1 ora di default ).

Dead peer detection : Invia un pacchetto a intervalli regolari per verificare che il gateway a altra estremità è alto, si consiglia di abilitare questa impostazione su ciascuno dei due gateway.

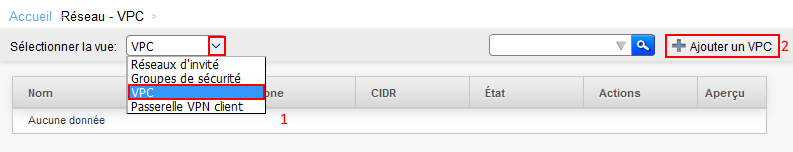

Passo 2 Creare un VPC

Aprire la pagina di rete facendo clic sul pulsante a sinistra.

Nel menu rete

1. Selezionare VPC in "Seleziona Visualizza"

2. Aggiungere un VPC

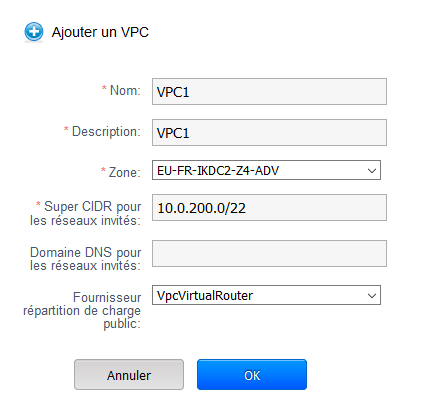

Usiamo una netmask in 255.255.252.0 (/22) al fine di avere la possibilità di creare reti future /24 e per soddisfare tutte le esigenze di evoluzione.

Crea il VPC nella zona di prua della nostra scelta.

Per confermare clicca su 'OK'

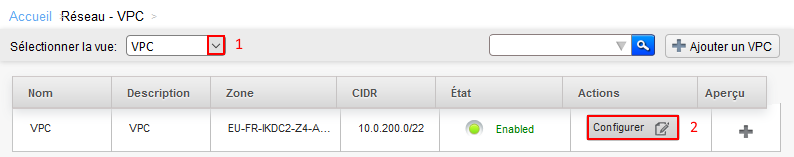

Dal menu rete

1. Selezionare la visualizzazione VPC

2. Fare clic sul pulsante "Configura" per configurare il VPC

Passo 3 Aggiungere e configurare una festa per il VPC

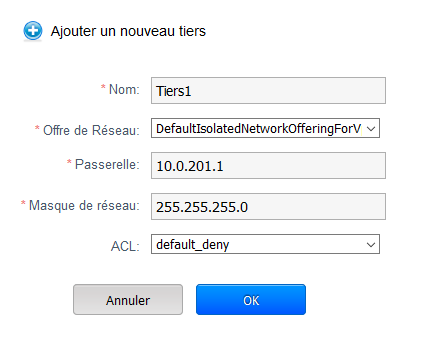

Fornire le seguenti informazioni :

[a] Offerta di DefaultIsolatedNetworkOfferingForVpcNetworks di rete è selezionata per impostazione predefinita

Questa offerta di rete successivamente implementare regole di bilanciamento di carico.

È possibile lasciare questa impostazione ma che successivamente se si crea un nuovo terzo si può aggiungere che l'offerta della rete DefaultIsolatedNetworkOfferingForVpcNetworksNoLB

[b] Gateway : dovrebbe includere un indirizzo ip per il gateway di terze parti che devono prendere in super CIDR.

[c] ACL : Ha stabilito criteri di firewall regola cosa c'è dietro un terzo.

Per impostazione predefinita sono disponibili entrambi i criteri (È possibile creare altri utenti e assegnarli a un terzo ) :

Deny predefinito : niente adatta nulla non esce

Impostazione predefinita consentire : qualsiasi passato input e output

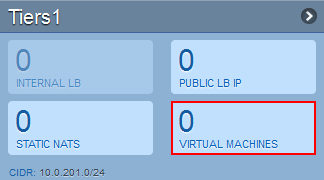

Creare una macchina virtuale nel vostro terzo

È pertanto possibile creare una macchina virtuale cliccando su 'Macchine virtuali'

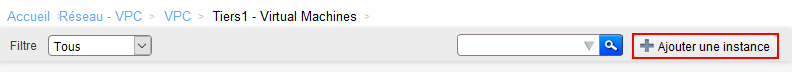

Clicca su 'Aggiungi un'istanza' :

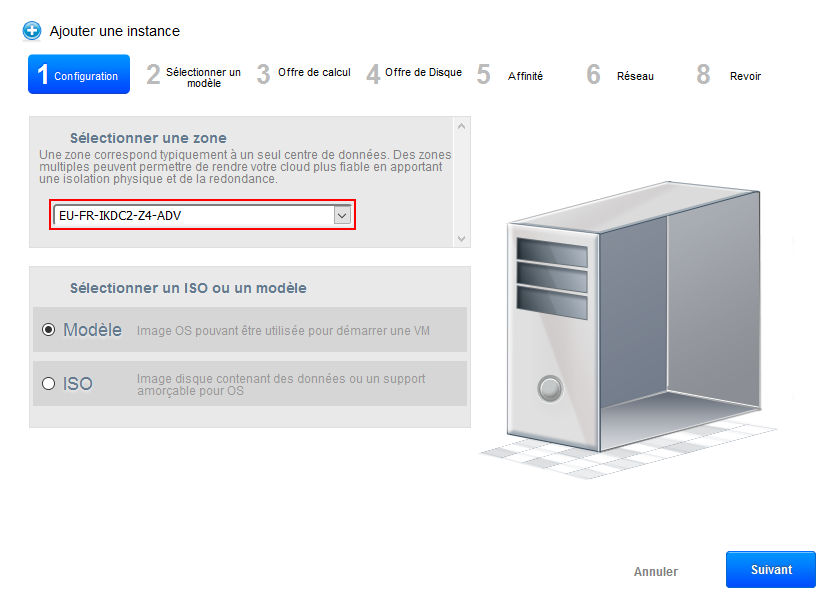

Si apre la distribuzione guidata, la creazione è fatta in sette passi :

- Passo 1 "Configurazione" : Selezionare un'area dall'elenco a discesa :

Lasciare che la selezione di 'Modello' controllato, quindi fare clic su 'avanti'.

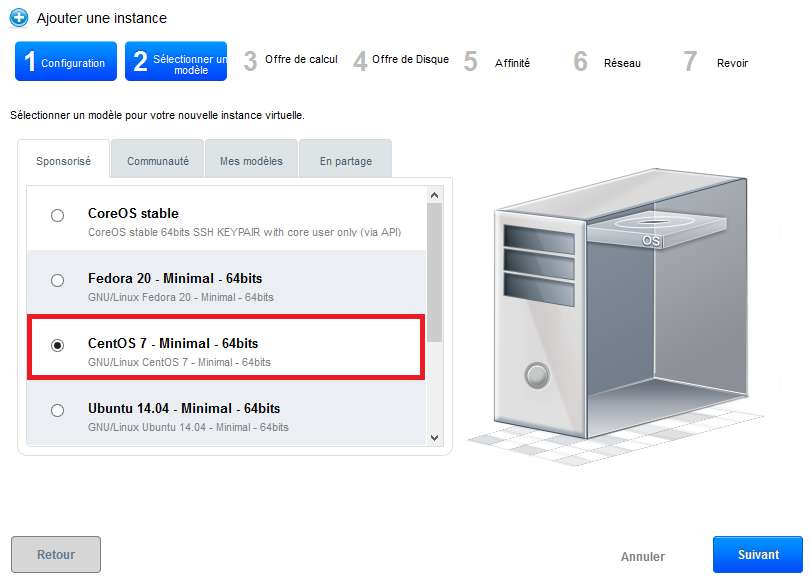

- Passo 2 "Selezionare un modello" : Selezionare il sistema operativo desiderato dall'elenco a discesa dei modelli proposti nella scheda 'Sponsorizzati' :

Quindi fare clic su 'avanti'.

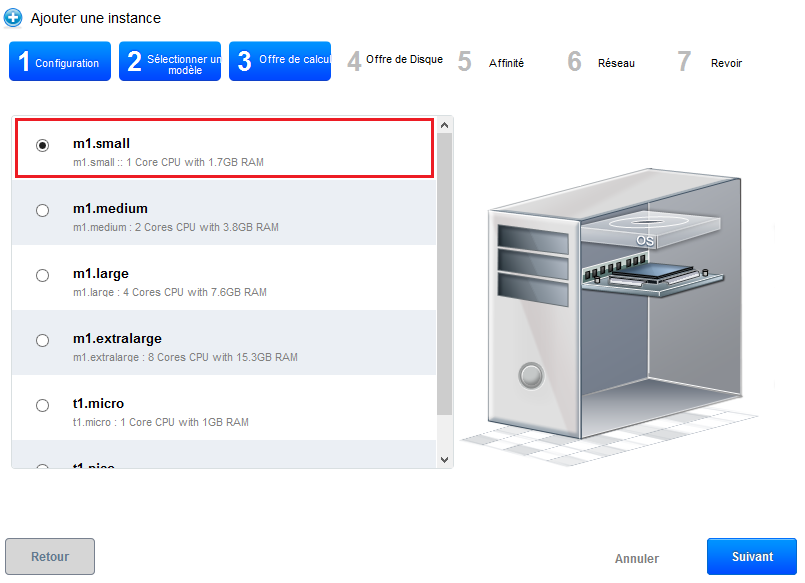

- Passo 3 "Fornisce il calcolo" : Seleziona l'offerta di calcolo che si desidera tra le configurazioni proposte :

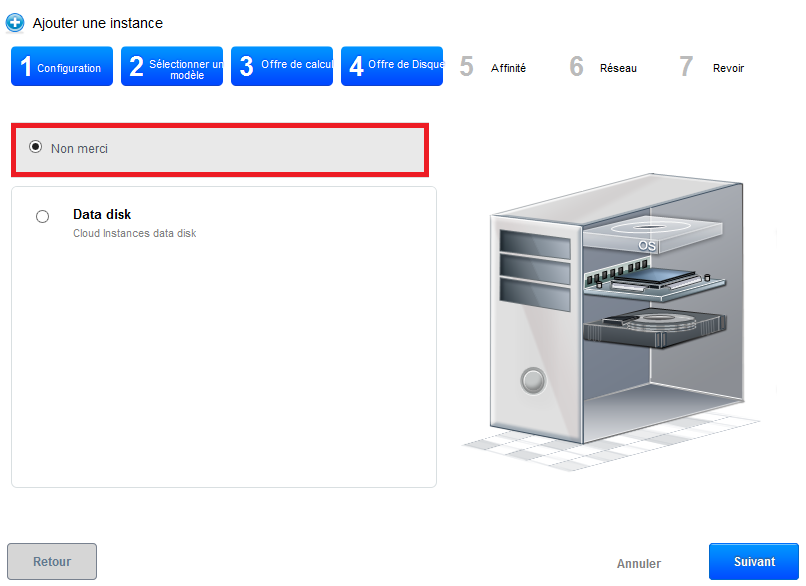

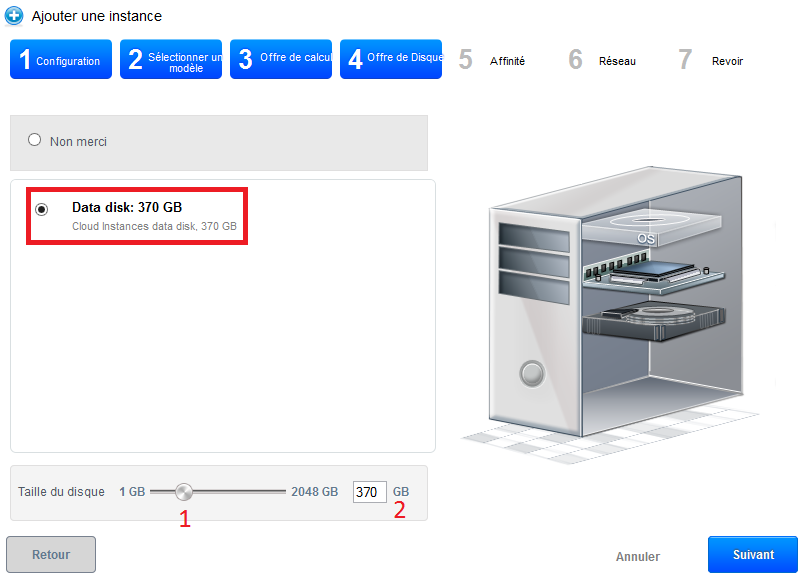

- Passo 4 "Offerte del disco dati" :

Lascia non selezionata "grazie", l'istanza verrà distribuito con un singolo disco di 50GB chiamato ROOTDISK LVM partizionamento consente la possibilità di regolare la dimensione delle partizioni più tardi.

Tuttavia, se si desidera aggiungere un disco dati (DATADISK ) Oltre alla vostra de ROOTDISK 50Andare, selezionare 'Disco di dati' e poi trascinare il cursore per ottenere le dimensioni desiderate (1) o immettere direttamente la dimensione (2). Un DATADISK è limitato a 2A.

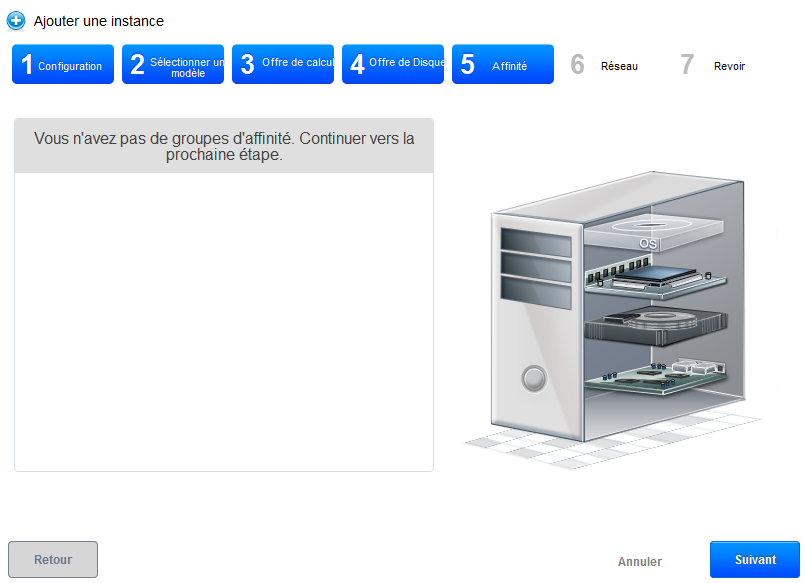

- Passo 5 "Affinità" : Per quanto riguarda la distribuzione della nostra prova, non abbiamo nessun gruppo di affinità, quindi è possibile fare clic su «Avanti» :

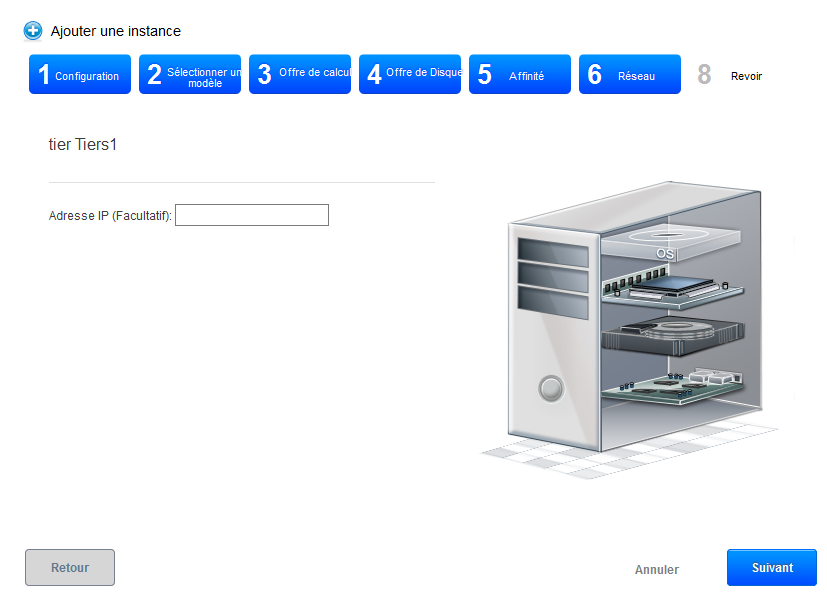

- Passo 6 'Rete' : È possibile immettere un indirizzo ip all'interno del tuo terzo CIDR. Se non siete il sistema sarà farlo per voi e quindi fare clic su «Avanti» :

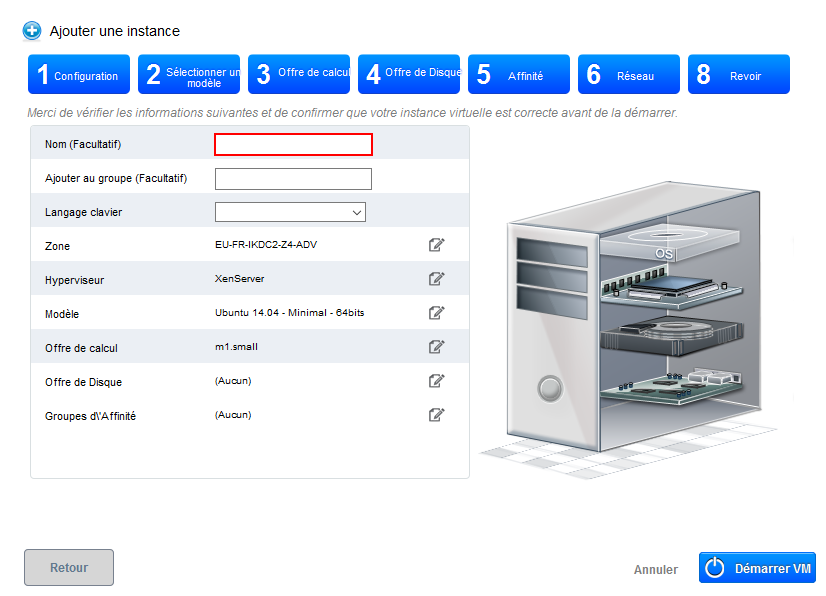

- Passo 8 "Rivedere" : In questo ultimo passaggio, dare un nome alla tua VM come apparirà nella vostra interfaccia nel menu "le istanze " (Sebbene facoltativo, si consiglia vivamente ). Quindi controllare che tutte le informazioni sono buone (Fornisce il calcolo, zona, ecc...;) :

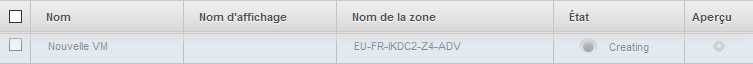

L'istanza viene visualizzata nell'elenco dei corpi in stato "Creazione"

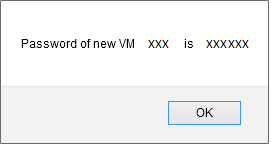

Pochi secondi più tardi una finestra pop up si apre per mostrare la password generata per la nuova istanza, è necessario Nota /Copiare il file perché è la password di sistema per l'istanza che servirà quindi connettersi ad esso.

Una seconda finestra pop-up ti dice che l'operazione di aggiunta l'istanza completa :

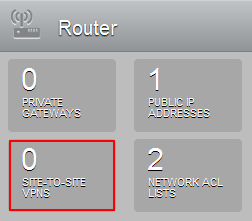

Passo 4 Aggiungere una rete VPN site-to-site

Fare clic su "SITE-TO-SITE VPN"

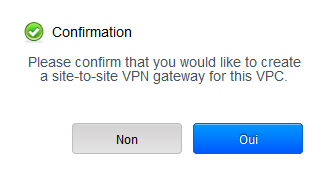

Confermare la creazione della VPN site-to-site :

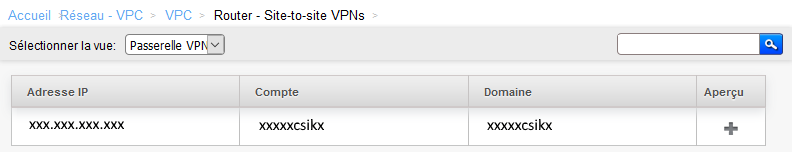

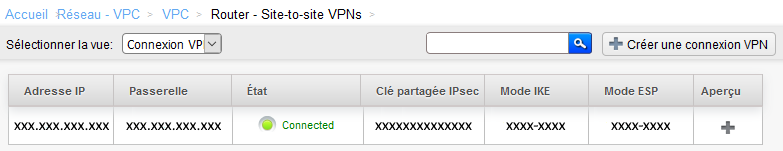

VPN da sito a sito viene visualizzato in questo modo :

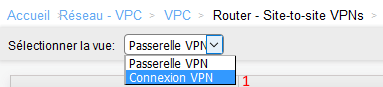

1. Passare alla "Connessione VPN"

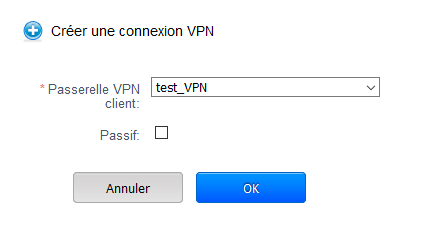

2. Creare una connessione vpn

Questa finestra apparirà così scegliere il gateway crea in precedenza.

Se è selezionata l'opzione "Passiva", la connessione non pop-up se è interrotto

Aggiornare la pagina selezionando il gateway VPN Visualizza e poi ritornare alla visualizzazione di connessione VPN per garantire che la connessione è in stato "connesso".

La configurazione di una VPN site-to-site è completo lato Ikoula Public Cloud.

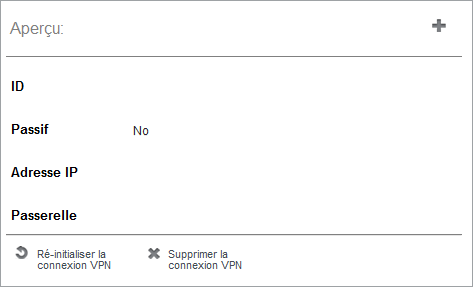

È possibile riavviare o rimuovere il collegamento, passando il cursore del mouse sopra la maggior parte alla fine della riga nella colonna "Anteprima" nella finestra successiva appare quindi :

Attivare l'aggiornamento automatico dei commenti